A necessidade de uma gestão de sistemas automatizados, ou robôs, é alimentada pelo aumento de ataques automatizados. No início, o uso de bots limitava-se a pequenas tentativas de scraping ou spamming. Hoje, as coisas são muito diferentes. Robôs estão sendo usados para assumir contas de usuários, executar ataques DDoS, praticar abuso de APIs, fazer scraping de conteúdo exclusivo e de informações sobre preços e muito mais.

Em um estudo intitulado “Development of In-house Bot Management Solutions and their Pitfalls” (Desenvolvimento de soluções internas de gestão de robôs e suas armadilhas), pesquisadores de segurança do Centro de Inovação da Radware descobriram que gerenciar bots através de recursos internos está causando mais danos do que benefícios.

Com 22,39% do tráfego real de robôs mal-intencionados, as soluções avançadas internas de gerenciamento de sistemas automatizados detectaram apenas 11,54% dos robôs mal-intencionados. Essas soluções não só falharam na detecção da maioria dos bots mal-intencionados, como quase 50% dos 11,54% detectados também eram falsos positivos.

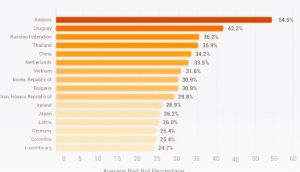

Além disso, ao comparar países com a maior porcentagem de tráfego de robôs como parte do tráfego total de saída, a maioria das nações são muito pequenas, incluindo paraísos fiscais e principados. Os invasores utilizam servidores localizados nesses locais para lançar ataques de robôs, porque os dados são protegidos.

Os atacantes cibernéticos também aproveitam tecnologias avançadas para passar por milhares de IPs e evitar a filtragem de tráfego baseada em região. Quando os sistemas automatizados emanam de diversas localizações geográficas, soluções baseadas em heurística de filtragem geográfica ou em endereços IP se tornam inúteis. A detecção exige o entendimento da intenção de seus visitantes para bloquear os suspeitos.

Bots mal-intencionados imitam o comportamento humano

O gerenciamento de bots é complexo e requer uma tecnologia dedicada, com especialistas que tenham um profundo conhecimento de bons e maus comportamentos de robôs. Eles podem imitar o comportamento humano (como movimentos do mouse e teclado) para evitar sistemas de segurança existentes.

“Bots sofisticados são distribuídos em milhares de endereços IP ou IDs de dispositivos e podem se conectar através de IPs aleatórios para evitar a detecção. Essas ações furtivas de detecção não param por aí. Os programas desses sistemas sofisticados entendem as medidas que você pode tomar para detê-los. Eles sabem que, além de endereços IP aleatórios, a localização geográfica é outro fator que eles podem explorar. Os bots aproveitam diferentes combinações de agentes de usuário para evitar medidas de segurança internas”, explica o especialista.

Recomendações para melhor gestão de ataques de robôs

A autenticação desafio-resposta ajuda a filtrar os robôs de primeira geração. Existem diferentes tipos de autenticações desafio-resposta, sendo os Captchas o mais utilizado. No entanto, a autenticação desafio-resposta só pode ajudar na filtragem de agentes/navegadores de usuários desatualizados e scripts automatizados básicos e não pode prevenir sistemas automatizados sofisticados que imitam o comportamento humano.

Implementar um mecanismo de autenticação rigoroso em APIs

Com a adoção generalizada de APIs, os ataques de robôs a APIs mal protegidas estão aumentando. As APIs normalmente só verificam o status de autenticação, mas não a autenticidade do usuário. Os atacantes exploram essas falhas de várias maneiras (incluindo sequestro de sessão e agregação de contas) para imitar chamadas de API genuínas. A implementação de mecanismos rígidos de autenticação em APIs pode ajudar a evitar falhas de segurança.

Monitorar tentativas de login com falha e picos repentinos no tráfego

Os invasores cibernéticos implantam bots mal-intencionados para realizar o stuffing de credenciais e ataques de cracking de credenciais em páginas de login. Uma vez que tais abordagens envolvem tentar diferentes credenciais ou uma combinação diferente de IDs e senhas de usuário, o número de tentativas de login fracassadas aumenta. A presença de bots mal-intencionados em seu site acaba aumentando de forma repentina o tráfego também. Monitorar tentativas de login fracassadas e um aumento repentino no tráfego podem ajudá-lo a tomar medidas preventivas antes que bots mal-intencionados penetrem em seus aplicativos web.

Adotar uma solução dedicada de gestão de robôs

Bots sofisticados de terceira e quarta geração, que agora representam 37% do tráfego de bots mal-intencionados, podem ser distribuídos em milhares de endereços IP e atacar a empresa de várias maneiras. Além de executar ataques do tipo low and slow, podem realizar ataques distribuídos em larga escala que resultam em tempo de inatividade. Uma solução dedicada de gestão de robôs facilita a detecção e mitigação em tempo real de atividades tão sofisticadas e automatizadas.

“A gestão de bots requer uma compreensão abrangente e pesquisas contínuas para acompanhar os cibercriminosos. Organizações implantam medidas internas como seu primeiro passo de mitigação quando enfrentam bots mal-intencionados. Infelizmente, as soluções internas muitas vezes não reconhecem padrões sofisticados de bots”, finaliza Rakesh.

Leia nesta edição:

CAPA | TECNOLOGIA

Centros de Dados privados ainda geram bons negócios

TENDÊNCIA

Processadores ganham centralidade com IA

TIC APLICADA

Digitalização do canteiro de obras

Esta você só vai ler na versão digital

TECNOLOGIA

A tecnologia RFID está madura, mas há espaço para crescimento

Baixe o nosso aplicativo